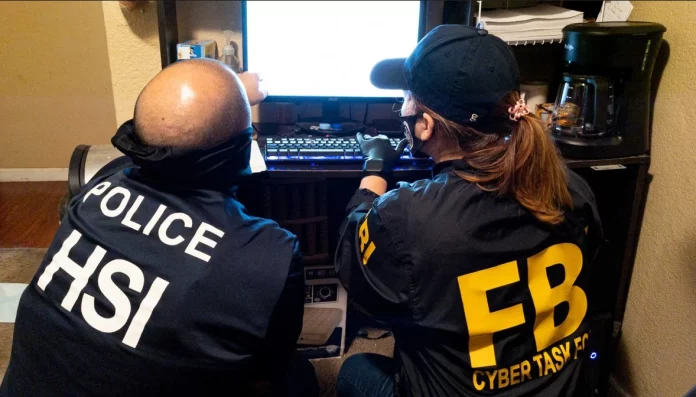

En junio de 2024 un hackeo masivo a la Dirección General de Tráfico (DGT) dejó al descubierto los datos de 34 millones de conductores españoles. Además de este ataque, otros ciberataques recientes han tenido como objetivo al Hospital Clínic de Barcelona, el Banco Santander, la Guardia Civil, Iberdrola y Decathlon. Incluso empresas de renombre como Telefónica, BBVA, la Seguridad Social y la Universidad de Barcelona han sido víctimas de estos delitos cibernéticos. En Estados Unidos la agencia federal estadounidense más importante en la lucha contra ciberataques e intrusiones, el FBI, desarrolló un grupo especializado, el Equipo de Acción Cibernética (CAT), que puede desplegarse en todo el mundo en cuestión de horas para responder a importantes ciber amenazas y ataques contra estos servicios críticos.

El CAT está compuesto por aproximadamente 65 miembros y es un equipo de respuesta rápida de investigación que aprovecha agentes especiales, científicos informáticos, analistas de inteligencia y especialistas en tecnología de la información de las oficinas de campo y la sede central del FBI para plantarse en cualquier lugar del mundo donde se les requiera en unas pocas horas.

«Respondemos in situ a las víctimas, que pueden incluir entidades gubernamentales nacionales, empresas privadas o incluso, a veces, redes de socios extranjeros que han sido comprometidas por un adversario», explicó Scott Ledford, jefe del Equipo de Acción Cibernética y del Equipo de Informática Forense Digital Avanzada, a la revista del FBI. «Nuestro trabajo es ayudar a realizar la investigación: recopilamos evidencia digital y localizamos, identificamos y aplicamos ingeniería inversa al malware. También ayudamos a la víctima a comprender cuándo y cómo se vio comprometida, escribiendo una cronología y una narrativa de esa intrusión con el objetivo final de identificar quién es responsable y atribuir ese ataque», añadió.

El CAT se creó en 2005 en respuesta al aumento de la cantidad y la complejidad de las investigaciones de intrusiones informáticas en las oficinas locales del FBI. En ese momento, no todas las oficinas del FBI en EEUU contaban con personal con la experiencia cibernética necesaria para responder e investigar adecuadamente intrusiones informáticas sofisticadas.

«Se estaba produciendo una transición entre las investigaciones de las que era responsable el FBI y los tipos de delitos que empezábamos a ver. En aquel momento, la ciberseguridad era una amenaza cada vez mayor, por lo que se hizo necesario que algunas oficinas de campo se pusieran en contacto y dijeran: ¿Conocen a algún experto en ciberseguridad que pueda ayudarme a realizar una investigación?», explicó Ledford.

A medida que el equipo formalizó sus procesos y se expandió, en 2016 se firmó la Directiva de Política Presidencial 41, «Coordinación de incidentes cibernéticos en los Estados Unidos», que establece los principios para la respuesta del gobierno federal a los incidentes cibernéticos que involucran a entidades gubernamentales o del sector privado. El FBI fue designado como la agencia federal líder para las actividades de respuesta a las amenazas cibernéticas.

«SOMOS UNA DE LAS POCAS AGENCIAS QUE CUENTA CON AUTORIDADES POLICIALES Y DE CONTRAINTELIGENCIA»

«Somos una de las pocas agencias del gobierno de Estados Unidos que cuenta con autoridades policiales y de contrainteligencia», dijo Ledford. «Y esas autoridades, y la confianza del pueblo estadounidense en nosotros, nos ayudan a ofrecer una combinación única de habilidades, experiencia y recursos en materia de seguridad nacional e investigación criminal para implementar esa respuesta combinada y ayudar a facilitar una investigación, independientemente de si nos lleva al extranjero o a un tribunal aquí en Estados Unidos», añadió.

La mayor parte de los casos del CAT generalmente implican que el FBI identifica una organización con una intrusión particular que es tan compleja o de gran escala que la oficina de campo local del FBI solicita asistencia adicional.

En una ocasión, el CAT trabajó en una empresa de atención médica que una investigación de intrusión independiente había identificado como comprometida. La respuesta de CAT ayudó a identificar varios sistemas y cuentas comprometidos en su red. Mientras trabajaba junto con la empresa, CAT interrumpió la amenaza y evitó una mayor explotación en su red.

El CAT también recibe solicitudes de los agregados del FBI, del Departamento de Estado, del Consejo de Seguridad Nacional y de la Casa Blanca para ayudar a otros países cuando enfrentan ciberataques, como los que se han sufrido en España hace un mes a principios de junio.

«Puede tratarse de un país que no cuenta con los recursos o la experiencia que tiene el gobierno de Estados Unidos y que ha solicitado ayuda», dijo Ledford. «Puede tratarse de un país aliado, sea de la OTAN o no, que diga: ‘Este adversario nos ha golpeado duramente y no tenemos el personal localizado, los recursos ni la experiencia para responder a esto. ¿Pueden ayudarnos?».

En otro caso, el CAT se desplegó en el extranjero para brindar apoyo en respuesta a incidentes a un aliado de la OTAN que había sido blanco de un ciberataque destructivo. El CAT respondió y trabajó junto con socios estadounidenses para determinar el origen de intrusión inicial, identificar otras redes que se vieron afectadas, recopilar y analizar evidencia digital y, en última instancia, atribuir la intrusión a un gobierno extranjero. El aliado de la OTAN rompió relaciones diplomáticas con el gobierno extranjero, cerró la embajada del gobierno extranjero en el país y lo expulsó de su territorio.

EVALUACIÓN PARA ENTRAR EN EL CAT

Además de sus excelentes habilidades técnicas, los miembros del CAT son evaluados minuciosamente para comprobar sus sólidas habilidades de comunicación. Ledford explicó en la web del FBI que parte del proceso de selección de candidatos del CAT implica un ejercicio técnico en vivo de varios días diseñado y organizado por el CAT: «Diseñamos un entorno de red. Podemos imitar una industria, por ejemplo, una empresa de servicios eléctricos. Y luego ponemos en riesgo ese entorno y lo llenamos de artefactos, evidencia digital y malware. Luego, les pedimos a los solicitantes que investiguen este incidente cibernético y presenten sus hallazgos».

Al final de los cinco días, los aspirantes presentan sus hallazgos, y el CAT identifica quién tiene la capacidad técnica y la experiencia para encontrar evidencia digital de un crimen oculto dentro de esta montaña de datos que han arrojado.

«Si el solicitante pasa esa fase del ejercicio de selección, lo invitamos a participar en una presentación en panel. Los miembros de nuestro CAT desempeñarán los papeles de las víctimas a las que intentamos ayudar y sus propios equipos de recursos, por ejemplo, un director ejecutivo de una empresa, un fiscal de los EE. UU., un asesor legal externo o un administrador de TI», explica Ledford.

«Si bien algunas de las preguntas serán de naturaleza muy técnica, otras serán preguntas más básicas: el aspirante deberá poder explicarle a un director ejecutivo, por ejemplo, que podría no tener experiencia técnica, cuál fue el problema y cómo solucionarlo. Estamos tratando de ver si puedes tomar algo que es excepcionalmente complejo desde el punto de vista técnico y explicarlo de tal manera que todos en la sala lo entiendan», añade.

«También buscamos habilidades interpersonales. Por ejemplo, en el caso del director ejecutivo de una empresa, en ese momento durante un ciberataque, puede estar atravesando uno de los momentos más estresantes de la existencia de su empresa: puede haber una filtración de datos que puede determinar el futuro de esa empresa y sus ganancias, así como su capacidad para contratar personas y su capacidad para brindar servicios a sus clientes. Necesita habilidades de comunicación para interactuar con ellos durante un momento difícil y ganar su confianza», concluye Ledford.

INFORMÁTICA FORENSE

El equipo de análisis forense digital avanzado (ADF) es un equipo especializado de ingenieros inversos de malware y analistas de intrusiones que trabaja con el CAT. El equipo ADF ayuda a las oficinas de campo cuando el nivel de análisis de malware o intrusiones requerido durante una investigación excede las capacidades existentes de la oficina de campo.

«Cuando el CAT se despliega en el lugar, no queremos abrumar a las víctimas con personal del FBI. Pero hay muchas más personas involucradas en la respuesta durante esa investigación que las personas representadas en el lugar. Nuestro equipo de ADF a menudo trabaja en el caso de forma remota en tiempo real. Y luego todos intervienen y miran los datos e intentan responder a esas preguntas de investigación y averiguar qué sucedió y conectar los puntos», explicó Ledford.

Y añadió que el el ADF «opera en la sombra a veces, pero es parte de la capacidad del FBI y de la División Cibernética del FBI para responder a los adversarios cibernéticos y brindar servicios a las víctimas de intrusiones informáticas, aunque no siempre estén allí con la víctima».